12 月 9 日讯,据安全研究机构 fable 于上周(12 月 2 日)发布的通报,一款伪装成 chatgpt atlas 的恶意浏览器已悄然出现在网络中。其攻击手法并不复杂,核心逻辑仍是借助用户对知名产品的信任,伺机窃取本地保存的账号凭证与密码信息。

据 Fable 报告披露,该仿冒浏览器的下载链接被刻意投放于搜索引擎广告位的首位。用户点击后进入的所谓“官网”,在页面结构、视觉风格及文案内容上几乎与正版 ChatGPT Atlas 官网完全一致,仅在域名层面露出马脚——实际托管于 Google Sites 平台,这成为识别真伪的关键线索。

当前不少攻击者倾向使用 v0.dev 等低代码建站工具快速复刻正规网站,并将其部署至 Google Sites,借此营造“经谷歌托管即代表可信”的认知错觉,尤其对网络经验较少的用户更具迷惑性。

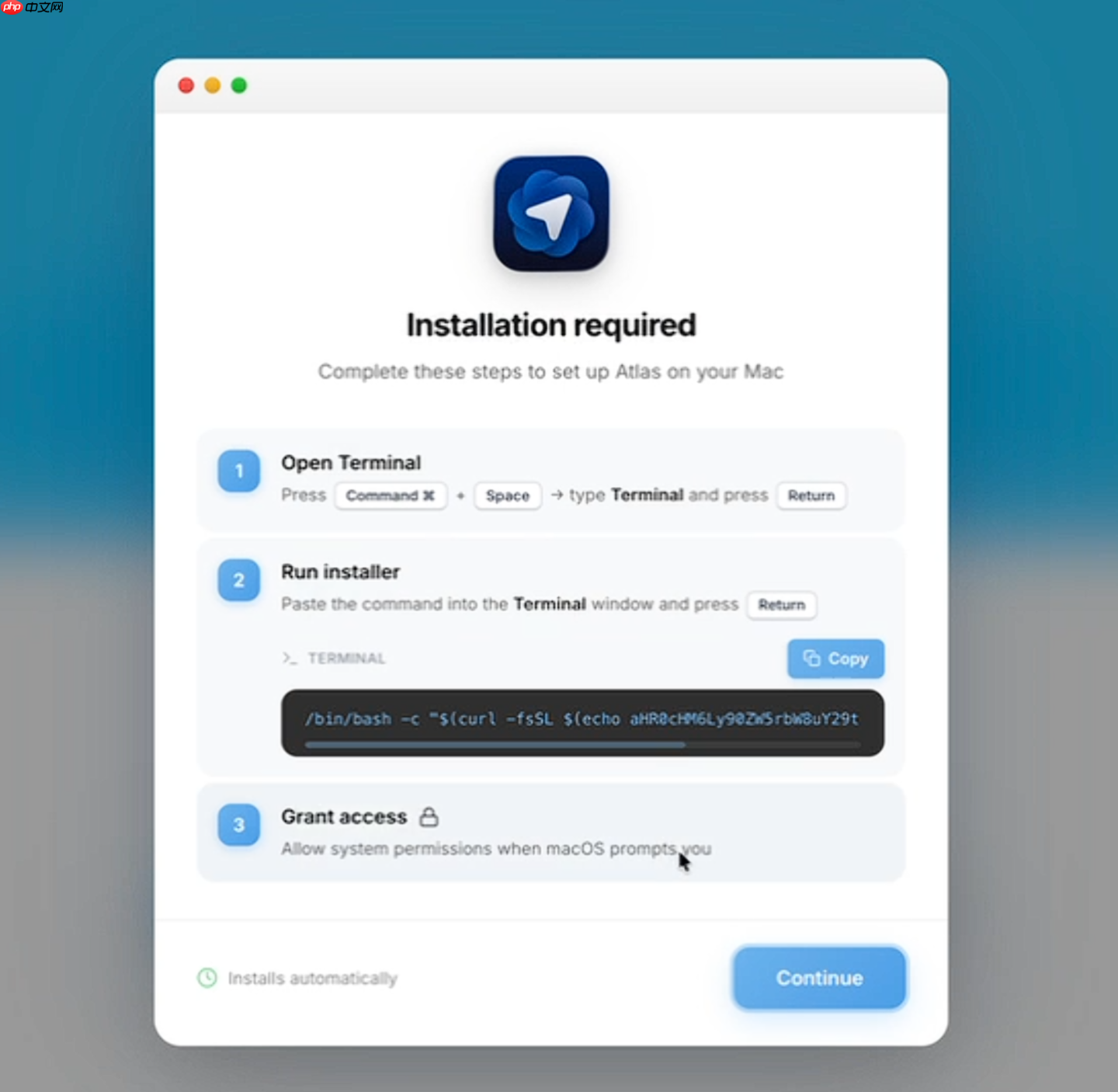

值得注意的是,当用户点击页面上的“下载”按钮时,该站点并未提供标准的 .dmg 安装包,而是引导用户手动将一段命令复制粘贴至终端执行。尽管具备基础技术常识的用户能迅速识别其中风险,但多数普通用户往往缺乏此类警觉,容易不加思索地照做。

标签: go 编码 浏览器 谷歌 工具 curl chatgpt gpt 搜索引擎 google 敏感数据 权限验证

还木有评论哦,快来抢沙发吧~